Badan Keamanan Cybersecurity dan Infrastruktur A.S. memperingatkan upaya eksploitasi aktif yang memanfaatkan baris terbaru kerentanan Microsoft Exchange “ProxyShell” yang ditambal awal Mei ini, termasuk menyebarkan ransomware LockFile pada sistem yang tersusupi.

Terlihat sebagai CVE-2021-34473, CVE-2021-34523, dan CVE-2021-31207. Kerentanan memungkinkan musuh untuk melewati kontrol ACL, meningkatkan hak istimewa pada backend Exchange PowerShell. Secara efektif memungkinkan penyerang untuk melakukan eksekusi jarak jauh yang tidak terautentikasi.

Sementara dua yang pertama mendapat penanganan Microsoft pada 13 April, patch untuk CVE-2021-31207 rilis sebagai bagian dari pembaruan May Patch Tuesday dari pembuat Windows.

“Seorang penyerang yang mengeksploitasi kerentanan ini dapat mengeksekusi kode arbitrer pada mesin yang rentan,” kata CISA.

Perkembangan ini terjadi sedikit lebih dari seminggu setelah peneliti keamanan membunyikan alarm tentang pemindaian oportunistik dan eksploitasi Microsoft Exchange yang belum mendapat perbaikan dengan memanfaatkan rantai serangan ProxyShell.

Awalnya tujuannya adalah kontes peretasan Pwn2Own pada bulan April tahun ini. ProxyShell adalah bagian dari trio rantai eksploitasi yang lebih luas yang mencakup ProxyLogon dan ProxyOracle.

Yang terakhir menyangkut dua kelemahan eksekusi kode jarak jauh yang berguna untuk memulihkan kata sandi pengguna dalam format teks biasa.

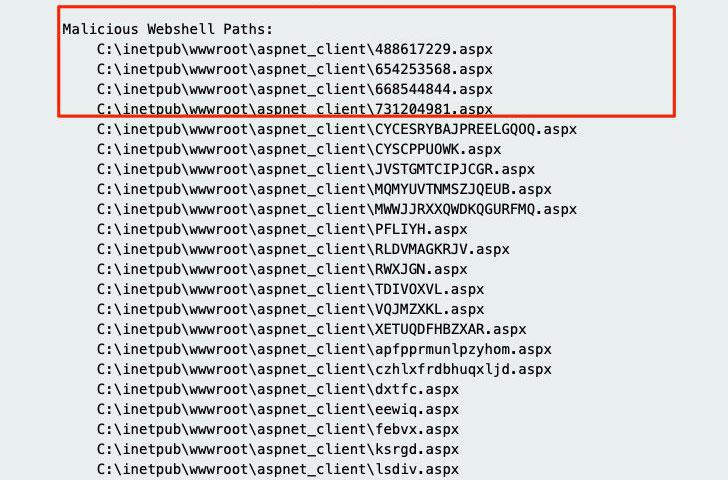

“Mereka adalah kotak backdooring dengan webshell yang menjatuhkan webshell lain dan juga executable yang memanggil secara berkala,” kata peneliti Kevin Beaumont minggu lalu.

Sekarang menurut para peneliti dari Huntress Labs, setidaknya lima gaya web shell yang berbeda sedang dalam pengamatan. Dengan lebih dari 100 insiden terkait terlihat dengan eksploitasi antara 17 dan 18 Agustus.

Web shell memberikan akses jarak jauh kepada penyerang ke server yang tersusupi. Tetapi tidak jelas persis apa tujuannya atau sejauh mana semua kelemahannya.

Lebih dari 140 web shell telah terdeteksi di tidak kurang dari 1.900 server Exchanger yang belum mendapat perbaikan hingga sekarang.

CEO Huntress Labs Kyle Hanslovan, menambahkan “[organisasi] yang terkena dampak sejauh ini termasuk manufaktur bangunan, pengolah makanan laut, mesin industri, bengkel mobil, bandara perumahan dan banyak lagi.”